Inhoudsopgave:

- Wat is klikfraude?

- De Botnet-operators busten

- Wat kunnen bedrijven en consumenten doen?

- Een nieuw tijdperk van criminaliteit

Nieuwe inspanningen om cybercriminelen voor het gerecht te brengen, lezen meer als hardgekookte fictie dan het soort papieren dwangmatige handhaving dat we ons vaak voorstellen dat van toepassing is op administratieve misdaad. Begin februari 2013 kwamen wetshandhavingsfunctionarissen, waaronder Amerikaanse marshals, serverfaciliteiten in New Jersey en Virginia binnen om hardware in beslag te nemen in een beweging genaamd "Operation b58", die werd geïnitieerd als reactie op een juridische claim van grote technologiebedrijven Microsoft en Symantec .

De juridische klacht, ingediend in Virginia, identificeerde 18 "John Does" gelooft betrokken te zijn bij een wereldwijd, miljoen-dollarplan om te profiteren van het hacken van grote aantallen personal computers. Medewerkers van Microsoft en Symantec reden zelfs mee op de borst, als onderdeel van wat Microsoft een "juridische en technische actie" noemt om een operatie te verstoren die bekend staat als het "Bamital-botnet", waarbij een aantal operators wereldwijde systemen beheren die malware gebruiken om de zoekresultaten van gebruikers te kapen. En dat had natuurlijk invloed op grote zoekmachines en browsers, waaronder die van Microsoft, Yahoo en Google.

Fans van de hedendaagse Amerikaanse misdaadtelevisie vragen zich misschien precies af waarom wetshandhavers op deuren langs de oostkust klopten - er zijn tenslotte geen dode lichamen. Het heeft allemaal te maken met zoiets als klikfraude, een specifiek soort virtuele hacking waarmee een klein aantal mensen heel veel activiteit van internetgebruikers kan beheren - en in termen van zakelijke gevolgen is het een behoorlijk ernstige misdaad.

Wat is klikfraude?

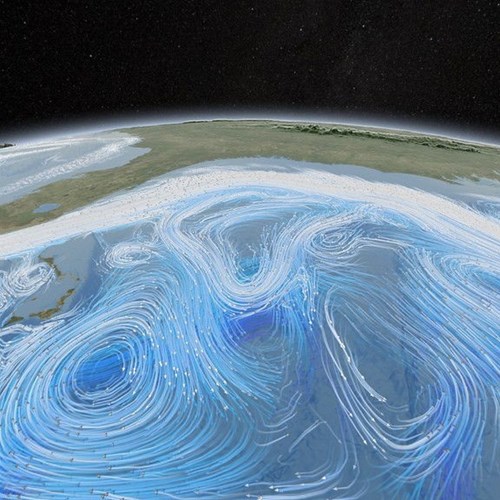

De eenvoudigste verklaring voor klikfraude is dat hackers webgebruikers omleiden naar gecontroleerde bestemmingen, en weg van de organische resultaten die normaal zouden worden gegenereerd door zoekmachine-technologie. Er zijn echter meerdere manieren om dit soort hacking uit te voeren. Operators van klikfraude kunnen zoekmachines misleiden om gebruikers naar de verkeerde plaats te sturen, maar een andere, mogelijk gemakkelijkere manier om klikfraude te bereiken, is een pc te infecteren met malware die het werk zelf doet. Een deel van de juridische klacht van Microsoft tegen Bamital, ingediend op 31 januari 2013, geeft een visuele weergave van hoe botnetoperators DNS-instellingen op computers wijzigen via malware-installatie, waardoor botnets of grote netwerken van automatisch omgeleide browsers worden gemaakt. Een command-and-control-laag bestaande uit gekochte hostingservices bestuurt een geïnfecteerde laag van afzonderlijke computers.

Voor veel mensen lijkt klikfraude iets wat relatief onschadelijk is, niet iets waar je een taskforce voor uitbrengt. In werkelijkheid berooft deze vorm van hacking bedrijven effectief van miljoenen dollars en bedriegt ze consumenten op verschillende manieren. Het Bamital-botnet leidde bijvoorbeeld vaak gebruikers van de website die ze wilden bezoeken naar een website die malware diende, waaronder gevaarlijke tracking- en spionagesoftware. En door een aapje te vormen met het advertentieplatform waarmee een groot deel van internet gratis is voor gebruikers, heeft klikfraude ook een negatief effect op de bedrijven die advertenties weergeven en op bedrijven die betalen voor advertentieruimte. Daarom wordt dit soort ongrijpbare cybercriminaliteit eigenlijk afgesloten.

Uit een Microsoft-blogpost over de kwestie blijkt dat de overname door Bamital de zesde keer was dat het bedrijf betrokken was bij dit soort operaties. Andere voorbeelden tonen ook de omvang van klikfraude ringen. Een InformationWeek-verhaal uit 2011 beschrijft bijvoorbeeld een FBI-actie waarbij zowel Estse als Nederlandse rechtshandhavingsinstanties betrokken zijn, en invallen op faciliteiten in Chicago en New York. In dit geval werd geschat dat een operatie met de naam DNS Changer botnet haar exploitanten $ 14 miljoen heeft opgeleverd door van 2007 tot 2011 meer dan een half miljoen computers in Amerika te infecteren. De slachtoffers? De adverteerders die de klikken, het bedrijf en de inkomsten hadden verloren die ze zouden hebben ontvangen als klanten niet ergens anders naartoe waren gestuurd, evenals de klanten zelf, wiens computers waren geïnfecteerd met malware waardoor ze in wezen medeplichtig waren aan de zwendel. (Lees meer over andere bedreigingen waarmee gebruikers worden geconfronteerd in De 5 engste bedreigingen in technologie.)

De Botnet-operators busten

Zoals je zou verwachten, kan elk misdrijf waarbij leiders in landen over de hele wereld betrokken zijn moeilijk te controleren zijn, en bij het bekijken van antwoorden van wetshandhavingsinstanties zijn er een aantal goede vragen over jurisdictie en locatie. In de zaak Bamital geeft de juridische klacht van Microsoft de rechtsgrondslag voor Amerikaanse invallen, met name in de staat Virginia, en verklaart de keuze van de locatie door te beweren dat "gedaagden … gebruik hebben gemaakt van hulpmiddelen in Virginia en het oostelijke district van Virginia om de waarover wordt geklaagd. " In het juridische document worden ook ISP's genoemd die door de ring werden gebruikt en die zich in Virginia bevinden. Hierin wordt aangegeven hoeveel pc's in de staat zijn besmet.

Een nog lastiger probleem met klikfraude is dat bedrijven grotere technische bedrijven beschuldigen van lakse beveiligingsnormen rond online marketingresultaten, of zelfs met bedrog in hun contractuele marketingovereenkomsten. Een van de meest spraakmakende scenario's wordt beschreven in een Forbes Magazine-verhaal van augustus 2012, waar een bedrijf met de naam Limited Run de stekker uit zijn Facebook-campagne trok vanwege zorgen dat veel van de gegenereerde klikken gevallen van klikfraude zouden kunnen zijn geweest. Naast dit soort 'vertrouwenskwesties' heeft de sociale media-gigant ook te maken gehad met rechtszaken, hoewel het over het algemeen moeilijk is voor eisers om te beweren dat 'hosts' of online locaties wettelijk verantwoordelijk zijn voor frauduleuze resultaten. Andere grote technologiebedrijven zoals Google hebben voor vergelijkbare uitdagingen gestaan. Omdat zou kunnen worden gesteld dat deze bedrijven ook profiteren van klikfraude, wordt het allemaal een heel plakkerig probleem.

Wat kunnen bedrijven en consumenten doen?

In antwoord op klachten van klanten heeft Facebook het gebruik van op leden gebaseerde aanmeldingen en verificatietechnologieën zoals CAPTCHA beschreven, die sommige bots kunnen omzeilen, en heeft het ook aanbevolen dat bedrijven het verkeer rond hun marketingcampagnes nauwlettend volgen om te bepalen of klikfraude is aan het gebeuren. Voor consumenten kan er hulp komen in de vorm van extra omleidingen op internet. Nadat bijvoorbeeld de servers van Bamital onlangs waren afgebroken, ontdekten veel gebruikers dat hun zoekmachines 'kapot' waren, tenminste wanneer ze werden benaderd via hun geïnfecteerde computers. In reactie daarop hebben Microsoft en Symantec een bestemmingssite opgezet die gebruikers naar hulpmiddelen leidt om de malware te elimineren die het probleem oorspronkelijk heeft veroorzaakt. Up-to-date anti-virus- en malwarebeschermingssoftware kan ook de computers van gebruikers beschermen tegen botnet-infecties.

Maar er zijn andere manieren waarop degenen die betalen voor en profiteren van online klikken, kunnen controleren of ze worden bedrogen. Een daarvan, genoemd in het geval van Limited Run, betreft het controleren of individuele klikken werden gegenereerd door computers waarop JavaScript is ingeschakeld in hun browsers. Deze eenvoudige controle vormt de kern van de klacht van het bedrijf tegen Facebook. Volgens Limited Run zou slechts een paar procent van de authentieke klikken afkomstig moeten zijn van gebruikers met JavaScript uitgeschakeld. (In de klacht van Limited Run tegen Facebook werd beweerd dat 80 procent van de Facebook-resultaten afkomstig waren van machines met JavaScript uitgeschakeld.)

De meningen verschillen of dit een effectieve manier is om klikfraude te identificeren, omdat authentieke gebruikers ook Javascript kunnen uitschakelen. Toch is dit type analyse nog steeds een zeer nuttig hulpmiddel voor bedrijven die hun advertentiecampagne-resultaten intern willen verifiëren.

Een nieuw tijdperk van criminaliteit

Het eindresultaat van wetshandhavingsgedrag rond klikfraude is dat deze specifieke vorm van cybercriminaliteit wordt opgemerkt. Gegevens over klikfraude zijn ingebouwd in bedrijfs- en geldrapporten, universitaire curricula en natuurlijk juridische claims. Het is ook verantwoordelijk geweest voor veel hits van zoekmachines, omdat de gemiddelde lezer probeert op de hoogte te blijven van dit soort misdaad - en hoe ze kunnen voorkomen er deel van uit te maken.

De actie rond klikfraude is een echt voorbeeld van hoe het algemene fenomeen van cybercriminaliteit wordt aangepakt in een tijdperk waarin de gegevens die via wereldwijde virtuele netwerken zweven zo erg waardevol zijn geworden. En net als elke andere misdaad, gaat het hier om een kat-en-muisspel tussen criminelen en de wet. De misdaad is misschien virtueel, maar de achtervolging speelt zich af in de echte wereld. En hoewel de straf voor de daders van klikfraude momenteel een beetje moeilijk te achterhalen is, kun je wedden dat de hoge inzet van dit spel ervoor zorgt dat de gevolgen allesbehalve virtueel zijn.